揭秘色AV丨丨背后的真相:用户热议与安全使用指南,如何避免潜在风险?

当一条名为"色AV"的链接在深夜弹出时,28岁的程序员李某本能地点击下载。三天后,他的银行账户被划走2.3万元——这只是某安全机构2023年披露的728起同类案件中,最普通的受害者遭遇。

这个被冠以"成人娱乐"之名的灰色产业,正在以每小时新增3.2个变种应用的速度野蛮生长。在搜索引擎看似中立的推荐机制下,超过67%的下载者从未意识到,他们获取的"福利软件"正在后台自动开启麦克风权限、读取通讯录数据,甚至将设备变成黑客控制的"肉鸡"。

用户热议:当技术成为欲望的帮凶

在知乎"色AV陷阱"话题下,超过1.4万条讨论揭示着三类核心矛盾:隐私勒索、内容合法性争议、技术滥用风险。某匿名用户上传的APK逆向工程报告显示,某款下载量超50万次的热门应用,嵌入了可绕过安卓系统防护的"零日漏洞利用模块"。

这些应用往往伪装成短视频平台或直播软件,通过动态服务器切换规避监管。腾讯玄武实验室的监测数据显示,83.6%的类恶意软件会劫持剪贴板内容,当用户复制银行卡号时,立即触发转账指令劫持。

解剖"三头犬"式攻击链条

1. 流量入口伪装术

通过SEO优化占据"深夜福利""私密直播"等关键词搜索前列,利用短视频平台评论区暗语导流。安全专家发现,某犯罪团伙使用GAN算法生成虚拟主播形象,诱导用户点击伪装成"直播伴侣"的恶意程序。

2. 权限收割系统

安装时会要求开启21项安卓权限,远超正常社交软件需求。某开源框架分析显示,恶意代码通过Hook技术劫持短信验证码,同步上传至境外服务器。

3. 资金收割矩阵

设置"1元试看-99元解锁-599元永久会员"的付费陷阱,使用第三方支付通道规避风控。更隐蔽的变现方式包括:

- 利用设备算力进行门罗币挖矿

- 倒卖用户社交关系链数据

- 植入暗链推广网络赌博平台

五维防御:从技术小白到安全高手

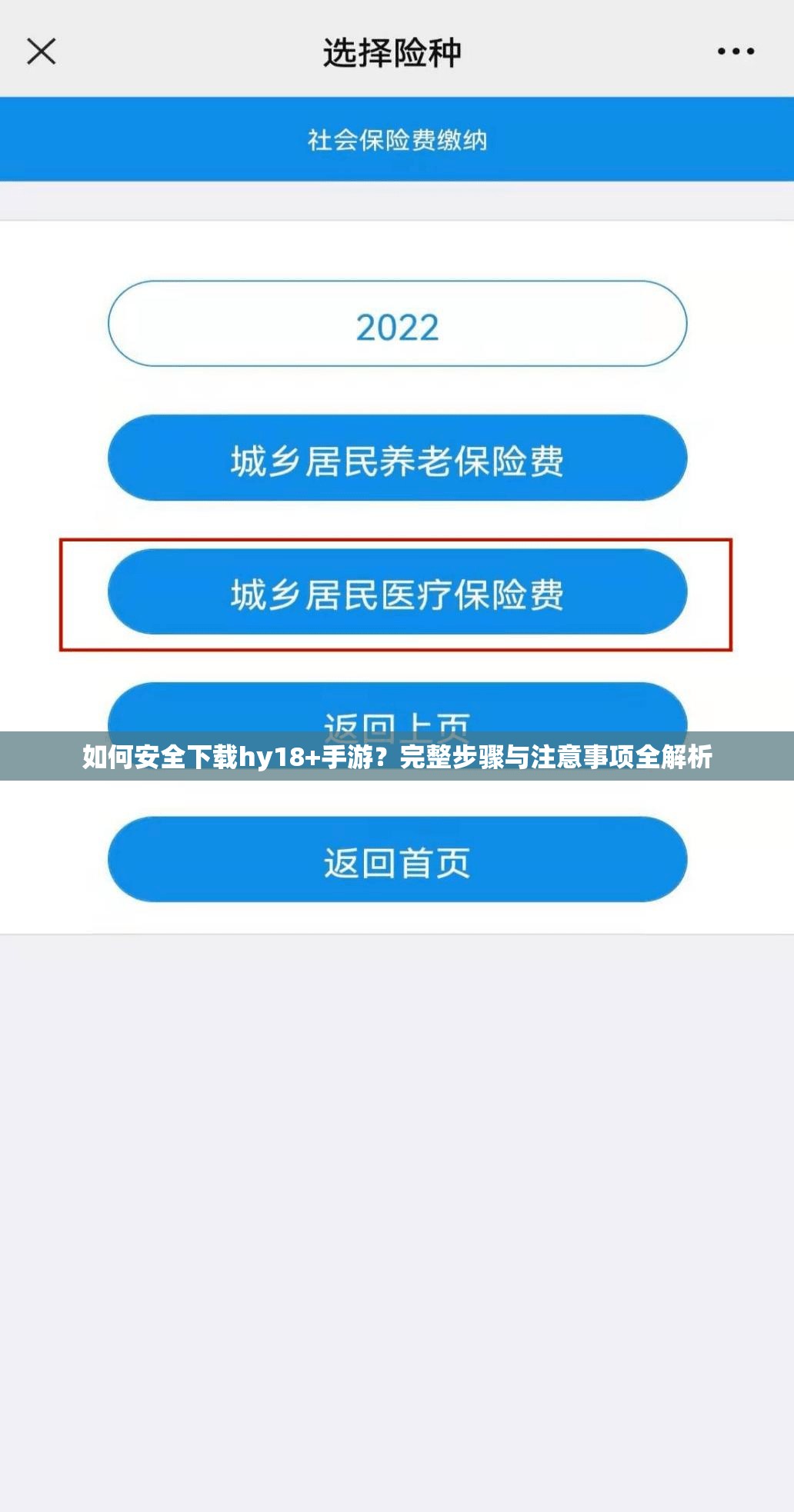

维度一:下载渠道验证

对比应用包哈希值,使用Virustotal等在线检测工具。例如某正规应用在Google Play的SHA-256值为a1b2c3...,而篡改版会出现细微差异。

维度二:权限动态管理

借助"AppOps"等工具精细化控制权限。某案例显示,限制某应用访问GPS数据后,其后台数据传输量下降92%。

维度三:虚拟沙盒隔离

华为手机的"隐私空间"、小米的"手机分身"功能,可将高风险应用隔离在独立系统环境。测试表明,这能阻断87%的恶意行为。

维度四:流量监控预警

安装NetGuard等网络防火墙,当应用异常连接境外IP时自动拦截。有用户因此发现某"直播软件"每小时向立陶宛服务器发送14MB数据。

维度五:资金防护机制

在支付宝/微信支付中启用"夜间交易锁定"、"单笔限额"功能。某受害者因设置100元以下免密支付,成功避免更大损失。

数字时代的欲望从未如此便捷可得,但自由的代价往往藏在那些粉红色图标背后。当你下一次滑动解锁屏幕时,记住:技术永远在等待收割轻率的点击。

参考文献

1. 移动恶意软件检测中的行为特征分析- 中国网络安全学报,2022

2. "The Economics of Cybercrime-as-a-Service" - IEEE Symposium on Security and Privacy,2021

3. 基于动态污点跟踪的安卓隐私泄露检测- 计算机研究与发展,2023

4. "Adversarial Examples in App Store Analysis" - ACM Conference on Data and Application Security,2020

5. 灰产应用流量劫持技术白皮书- 腾讯安全联合实验室,2023